Ataque do WannaCry foi equivalente a roubo de mísseis Tomahawk dos EUA

O presidente da Microsoft, Brad Smith, reconhece “a necessidade de atuar de forma conjunta e urgente para proteger as pessoas online”

Na última sexta-feira, 12 de maio, o mundo viveu o ciberataque mais recente do ano.

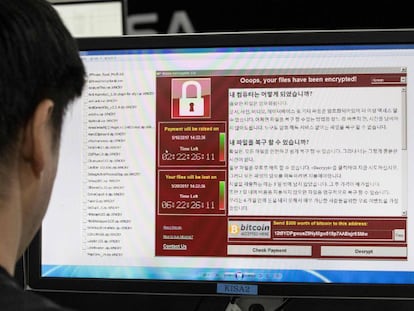

O software mal-intencionado (ou malware) WannaCry começou pelo Reino Unido e pela Espanha, estendendo-se rapidamente à escala mundial, privando os usuários de acessar seus dados, a não ser que pagassem um resgate usando Bitcoin. Os exploits do WannaCry usados no ataque foram extraídos dos exploits furtados da Agência de Segurança Nacional dos Estados Unidos (NSA, na sigla em inglês). O furto foi denunciado publicamente no início deste ano. Há um mês, em 14 de março, a Microsoft lançou uma atualização de segurança para resolver essa vulnerabilidade e proteger nossos clientes. Enquanto isso protegeu os sistemas operacionais Windows e os computadores Windows que tinham habilitado o Windows Update para aplicar essa solução, muitos computadores em todo o mundo se mantiveram sem atualizações. O resultado foi que hospitais, empresas, governos e computadores pessoais acabaram atingidos.

Tudo isso constitui o exemplo mais amplo até agora do que chamamos de ramsonware, que é apenas um tipo de ciberataque. Infelizmente, os consumidores e os líderes de empresas tiveram que se familiarizar com termos como “dia zero” ou phishing, que fazem parte da ampla gama de ferramentas utilizadas para atacar indivíduos e infraestruturas. Na Microsoft, encaramos com seriedade cada ataque cibernético sobre um sistema Windows, e temos trabalhado de maneira perseverante desde a última sexta-feira para ajudar todos os nossos clientes que foram afetados por esse incidente. Isso também inclui a decisão de tomar medidas adicionais para ajudar os usuários com sistemas mais antigos que já não contavam com suporte. Claramente, em resposta a este ataque, nossa prioridade mais imediata deve ser ajudar quem foi atingido.

Ao mesmo tempo, é evidente que haverá lições mais profundas e importantes do ataque com o WannaCry que teremos que levar em consideração para evitar esse tipo de ataques no futuro. Nesse sentido, observo três áreas nas quais este incidente oferece uma oportunidade para a Microsoft e o setor melhorarem.

A Microsoft lançou uma atualização de segurança para resolver essa vulnerabilidade e proteger nossos clientes. Enquanto isso protegeu os sistemas Windows e os computadores Windows que tinham habilitado o Windows Update para aplicar essa solução, muitos computadores em todo o mundo se mantiveram sem atualizações. O resultado foi que hospitais, empresas, governos e computadores pessoais foram atingidos

Sendo uma empresa de tecnologia, na Microsoft temos como primeira responsabilidade abordar essas questões. Cada vez mais estamos entre os primeiros a reagir a ataques na internet. Contamos com mais de 3.500 engenheiros de segurança na empresa, e trabalhamos exaustivamente para resolver as ameaças à cibersegurança. Isso inclui novas funções de segurança em todas as plataformas de software, incluindo atualizações constantes no nosso serviço de proteção contra ameaças avançadas (Advanced Threat Protection) para detectar e desarticular novos ciberataques. Neste caso, isso permitiu o desenvolvimento e a publicação da solução em março, a atualização imediata na sexta-feira do Windows Defender para detectar o ataque com o WannaCry, assim como o trabalho de nosso pessoal de suporte para ajudar os clientes atingidos.

Mas como este ataque demonstra, não há motivos para comemorarmos. Avaliaremos o ataque, nos perguntaremos que lições podemos aprender e as aplicaremos para fortalecer nossas capacidades. Através do Centro de Inteligência contra Ameaças da Microsoft (MSTIC, na sigla em inglês) e a Unidade de Crimes Digitais, compartilharemos o que aprendermos com os órgãos aplicadores da lei e da ordem, os governos e clientes ao redor do mundo.

Em segundo lugar, este ataque demonstra o quanto a segurança cibernética se tornou uma responsabilidade compartilhada entre os clientes e as empresas de tecnologia. O fato de tantos computadores continuarem vulneráveis dois meses depois do lançamento de uma solução é prova disso. À medida que os cibercriminosos se tornam mais sofisticados, simplesmente não há uma maneira de os clientes se protegerem das ameaças, a menos que atualizem seus sistemas. Do contrário, estarão literalmente lutando contra problemas do presente com ferramentas do passado. Este ataque é um importante lembrete de que os fundamentos básicos da tecnologia da informação, como manter os computadores atualizados e protegidos, são uma grande responsabilidade de todos nós, e é algo que todo alto executivo deve apoiar.

Este ataque oferece outro exemplo de como a acumulação das vulnerabilidades por parte dos governos é um problema

Ao mesmo tempo, compreendemos claramente que existe muita complexidade e diversidade nas infraestruturas de TI de hoje, e que as atualizações podem representar um enorme desafio prático para muitos clientes. Hoje em dia, utilizamos testes e análises sólidos para permitir atualizações rápidas nas infraestruturas de TI, e nos dedicamos a favorecer o desenvolvimento de novos passos para assegurar que as atualizações de segurança sejam aplicadas imediatamente em todos os ambientes de TI.

Por fim, este ataque oferece outro exemplo de como a acumulação das vulnerabilidades por parte dos governos é um problema. Trata-se de um padrão que está surgindo em 2017. Vimos as vulnerabilidades armazenadas pela CIA serem publicadas no WikiLeaks, e agora essa vulnerabilidade furtada da NSA atingiu clientes em todo o mundo. Sistematicamente, exploits que estão nas mãos dos governos foram vazados para o domínio público, provocando danos generalizados. Uma situação equivalente com armas convencionais seria se as Forças Armadas norte-americanas tivessem seus mísseis Tomahawk furtados. E este recente ataque representa uma ligação completamente involuntária mas desconcertante entre as duas formas mais graves de ameaças digitais no mundo de hoje: a ação do Estado-nação e a ação do crime organizado.

Os governos do mundo devem tratar esse ataque como um alerta. Eles precisam adotar uma abordagem diferente e aplicar no ciberespaço as mesmas regras aplicadas às armas no mundo físico. Precisamos que os governos considerem o dano provocado à população civil como resultado da acumulação dessas vulnerabilidades e o uso desses exploits. Esse é um dos motivos pelo qual em fevereiro propusemos uma nova “Convenção de Genebra Digital” para regulamentar essas questões, incluindo um novo requisito para que os governos informem os provedores sobre as vulnerabilidades, em vez de acumulá-las, vendê-las ou explorá-las. E é por isso que nos comprometemos a defender cada cliente em todo o mundo dos ciberataques, independentemente de sua nacionalidade. No último fim de semana, em Londres, Nova York, Moscou, Délhi, São Paulo ou Pequim, pusemos esse princípio em ação e trabalhamos com clientes ao redor do planeta.

Deste recente ataque devemos tirar uma determinação renovada de agir de forma urgente e coletiva. Precisamos que a indústria da tecnologia, os clientes e os governos trabalhem juntos para se protegerem contra ataques à segurança digital. Precisamos de mais ação. E precisamos disso agora. Nesse sentido, o ataque com o WannaCry é um alerta para todos nós. Reconhecemos nossa responsabilidade em ajudar a responder a esse alerta, e a Microsoft está comprometida em fazer a sua parte

Brad Smith é presidente e diretor jurídico da Microsoft. Smith tem um papel fundamental em representar a empresa externamente e em liderar as ações da empresa em uma série de questões cruciais, como privacidade, segurança, acessibilidade, sustentabilidade ambiental e inclusão digital, entre outras.

Tu suscripción se está usando en otro dispositivo

¿Quieres añadir otro usuario a tu suscripción?

Si continúas leyendo en este dispositivo, no se podrá leer en el otro.

FlechaTu suscripción se está usando en otro dispositivo y solo puedes acceder a EL PAÍS desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripción a la modalidad Premium, así podrás añadir otro usuario. Cada uno accederá con su propia cuenta de email, lo que os permitirá personalizar vuestra experiencia en EL PAÍS.

En el caso de no saber quién está usando tu cuenta, te recomendamos cambiar tu contraseña aquí.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrará en tu dispositivo y en el de la otra persona que está usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aquí los términos y condiciones de la suscripción digital.