A CIA consegue entrar no meu WhatsApp ou no meu Telegram?

Potencialmente, qualquer aparelho conectado à Internet é suscetível de ser espiado

Ao mesmo tempo em que a CIA não atesta a validade do vazamento de mais de 8.000 documentos revelado pelo Wikileaks sobre os diferentes métodos usados pela agência norte-americana para driblar a segurança de aplicativos de mensagens, celulares, Smart TVs e computadores, os consumidores se sentem desprotegidos. A série de perguntas e respostas que se segue visa a tranquiliza-lo um pouco.

É possível que minha televisão, meu celular ou meu PC sejam hackeados remotamente?

Com exceção de certas figuras públicas, a maioria das pessoas não está sob a mira de hackers. Para poder instalar os programas descritos, é preciso que estejam de posse, mesmo que seja apenas por alguns minutos, do equipamento no qual se pretende instalar o programa espião. As técnicas de invasão se parecem mais com as que se veem em séries como Mr. Robot ou Black Mirror do que com possíveis invasões de vírus invisíveis.

Não se trata de uma espionagem em massa, efetuada de maneira aleatória, mas sim de trabalhos quase artesanais, cujos objetivos são estudados minuciosamente.

Ainda assim, é conveniente aumentar as precauções. Por exemplo, não introduzir um cabo USB que foi encontrado na rua no nosso computador, não baixar programas para celular ou tablet que não sejam da loja oficial do Google ou da Apple. É possível encontrar programas semelhantes sem gastar nada, mas eles podem vir com uma surpresa infiltrada. O mesmo acontece com os cabos. É melhor usar um cabo e um carregador próprio do que carregar a bateria do celular em estações públicas de carga, às vezes patrocinadas por marcas, ou mesmo em postes de carga pagos. Também não é conveniente deixar o garçom levar o celular para carregar e assim perdê-lo de vista. Essa janela de perda de atenção pode abrir uma fresta importante.

Em cibersegurança se costuma dizer que o elo mais fraco da cadeia é o ser humano. As técnicas de hacking social podem ser muito mais eficazes do que sofisticados conhecimentos tecnológicos.

A CIA pode entrar no meu Telegram ou WhatsApp?

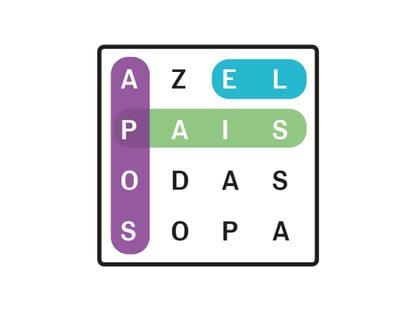

Não. Nos documentos do Wikileaks estão incluídos os nomes dos aplicativos de mensagens mais populares. É um fato que chama a atenção, mas, apesar de seus notáveis conhecimentos técnicos, não são muito certeiros nesse ponto. Incluir o nome do WhatsApp ou Telegram, com centenas de milhões de usuários, é um bom alerta, mas não se ajusta ao que realmente fazem as ferramentas descritas. Por não poderem, pois nem as empresas que criam esses programas podem quebrar o conteúdo das mensagens criptografadas. O que se faz é contornar. As ferramentas que o Wikileaks afirma que a CIA usa se infiltram no sistema operacional e, uma vez que consigam o controle dele, conseguem o de todo o celular.

Como posso manter minha televisão a salvo?

O software desses aparelhos, seja um smart TV ou uma caixinha externa que complemente um modelo antigo, não é muito sofisticado, é bem mais arcaico. Como norma habitual, convém checar com o fabricante as atualizações para mantê-lo em dia.

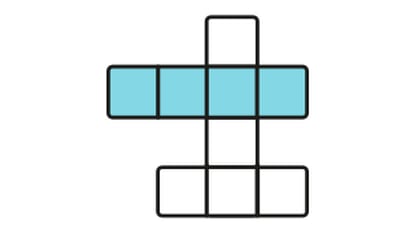

É importante observar que as televisões inteligentes vêm com microfones incorporados. A pretensão inicial é interagir de modo natural com o usuário, mas isso também deixa a porta aberta para escutar e registrar conversas de modo remoto, como diz o Wikileaks que pode ser feito com alguns modelos da Samsung. Mesmo que se pressione o botão para deixar o microfone mudo, a escuta pode continuar por via remota. Mesmo que o aplicativo pensado para isso esteja inativo é possível escutar de forma escondida se o aparelho tiver sido infectado. Como no caso das câmeras dos aparelhos móveis, que convém tampar sempre que não se estiver conscientemente em uma videoconferência. Outra medida é desconectar o aparelho da rede. Se não está sendo consumido conteúdo online essa é a maneira mais fácil de mantê-lo a salvo.

E meu celular ou tablet?

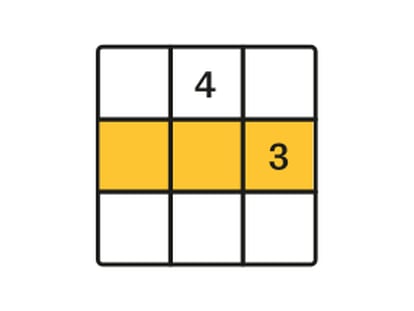

Mantenha sempre o software em dia. Instale as atualizações tão logo estejam disponíveis. O mesmo vale para os programas de segurança. Como dissemos anteriormente, melhor não entrar e muito menos baixar programas de lojas não oficiais. Sempre que for possível usar dois fatores de autenticação, melhor fazer isso. Exemplo: receber um SMS para poder entrar na caixa de mensagens depois de pôr a senha habitual. Esta medida não é infalível, mas impõe uma barreira adicional.

E proteger minha casa?

Comprar um roteador novo é uma decisão inteligente. São a porta de acesso ao Wi-Fi da residência e, daí, a quase todos os aparelhos. Se você usa um antigo, de mais de cinco ou sete anos, convém renovar. Nos últimos anos os protocolos de segurança desses aparelhos foram reforçados. O modelo que a operadora de telefonia entrega é cada vez mais eficiente, mas também comum demais. Os invasores não gostam de perder tempo. Quanto mais popular — ou com uma maior base de usuários — mais apetecível para os olhos dos malfeitores. Faz sentido. Sua aprendizagem será muito mais rentável.